Appleのエコシステムは、独自の魅力を持ち、使いやすさと一体感を提供します。iPhoneとMacの統合は、その象徴的な要素の1つであり、私たちの日常生活を劇的に変えています。

このガイドでは、iPhoneとMacをより深く理解し、最大限に活用するための便利な機能を探求します。

iPhone17シリーズ登場の今、特にiPhoneユーザーでMacビギナー向けに、クラウド同期、ファイル共有、通知の統合、セキュリティ強化など、私たちのデジタルライフをよりスムーズで効率的なものにする方法を探求します。

5回に分けて便利機能をお届けしましたが、最終回の今回は「セキュリティとプライバシー」についてと、「最新の機能と今後の展望」について解説していきます。

一体感を楽しむための新たな扉を開くこの旅に、一緒に出発しましょう。

iPhoneとMacのセキュリティとプライバシー

セキュリティとプライバシーは、デジタル時代において最も重要な懸念事項の一つです。オンライン上での情報やデータの取り扱いは、個人や企業にとって常に優先すべき問題です。

この章では、セキュリティとプライバシーの重要性に焦点を当て、オンライン環境での安全な活動やデータの保護に関する情報を探求します。個人情報の保護やセキュリティ対策の最新情報、プライバシーに関する法律や規制についての洞察を提供し、安心してオンラインで活動するためのベストプラクティスを共有します。

iCloud キーチェーンの利用とパスワード管理

引用 : Apple

iCloud キーチェーンは、Appleのセキュリティ機能の一環として提供されているパスワード管理ツールです。この機能を利用することで、ユーザーはパスワードを安全に保存し、複数のデバイス間で同期させることができます。

ここでは、iCloud キーチェーンの利用とパスワード管理について詳しく解説します。

iCloud キーチェーンの基本機能

- パスワードの保存:

iCloud キーチェーンは、ウェブサイトやアプリのログイン情報を安全に保存します。これにより、ユーザーは毎回のログイン時にパスワードを入力する必要がなくなります。 - 自動入力:

iCloud キーチェーンは、保存されたパスワードを自動的に入力する機能を提供します。ウェブサイトやアプリにログインする際に、パスワードフィールドにカーソルを合わせるだけで、保存されたパスワードが提案されます。 - パスワードの生成:

iCloud キーチェーンは、セキュリティ強度の高いランダムなパスワードを自動生成する機能も備えています。これにより、セキュリティを強化し、パスワードの再利用を防止できます。 - 同期:

iCloud キーチェーンは、ユーザーのAppleデバイス間でパスワードを同期させることができます。たとえば、iPhoneで新しいパスワードを保存すると、iPadやMacでも自動的に利用できるようになります。

iCloud Keychainの利用方法

- 設定の有効化:

iCloud キーチェーンを利用するには、デバイスの設定で有効にする必要があります。iPhoneやiPadでは、「設定」アプリの「Apple ID」→「iCloud」→「キーチェーン」で有効化できます。 - 保存と管理:

パスワードを保存する際には、ウェブサイトやアプリがパスワードの保存を許可するか確認します。許可されると、iCloud キーチェーンに自動的に保存されます。 - 自動入力の利用:

ウェブサイトやアプリにログインする際には、自動入力機能を利用して保存されたパスワードを利用します。通常、パスワードフィールドをタップするだけで、保存されたパスワードが提案されます。

セキュリティと注意事項

- iCloud キーチェーンは、Appleのセキュリティプロトコルに基づいて保護されています。デバイスのロック、Touch ID、Face IDなどの認証手段が必要です。

- マスターパスワードを忘れないように注意してください。マスターパスワードはiCloud キーチェーンに保存されたすべてのパスワードにアクセスするために必要です。

iCloud キーチェーンを利用することで、パスワード管理をより簡単かつ安全に行うことができます。セキュリティを重視しつつ、便利な機能を活用してデジタルライフをより快適に過ごしましょう。

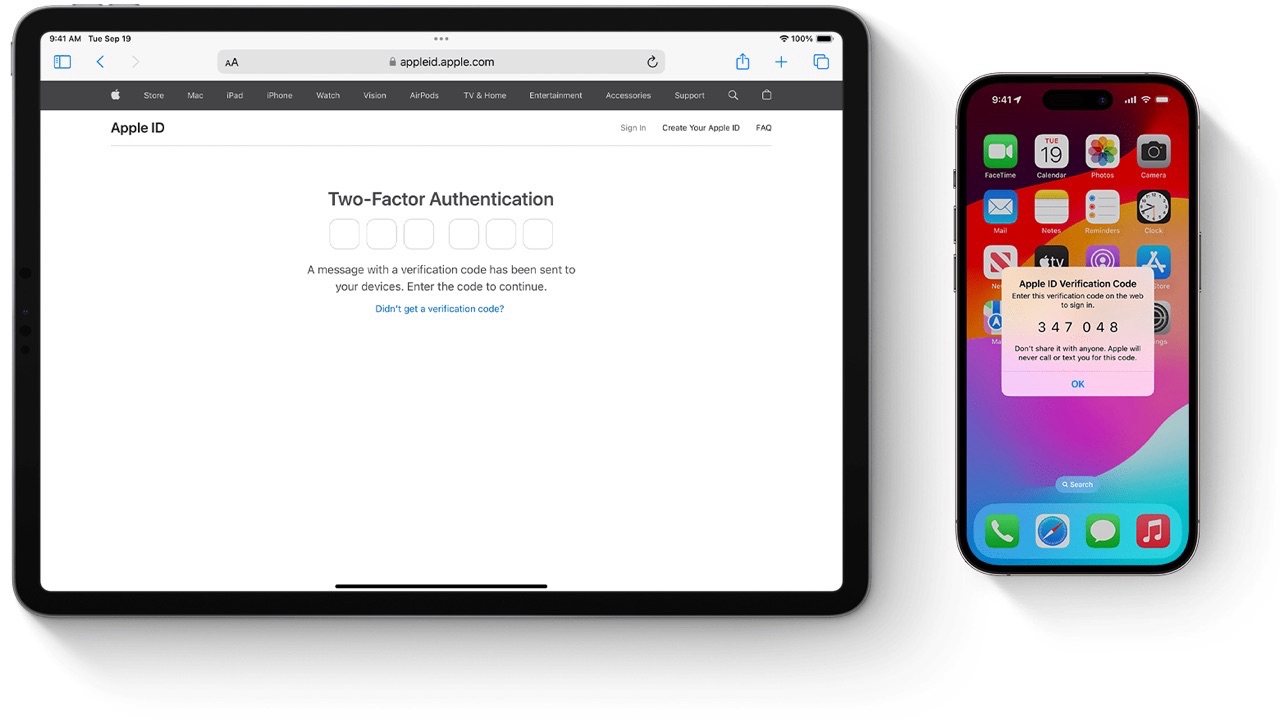

2ファクタ認証の設定とセキュリティログイン

引用 : Apple

2ファクタ認証(Two-Factor Authentication、2FA)は、オンラインアカウントのセキュリティを強化するための重要な手法の一つです。通常のパスワードに加えて、第二の認証要素を要求することで、不正アクセスやハッキングからアカウントを保護します。

ここでは、2ファクタ認証の設定とセキュリティログインについて詳しく解説します。

2ファクタ認証の基本

- 何が必要か:

2ファクタ認証では、通常のパスワードに加えて、さらに一層の認証要素が必要です。これは何か(例:SMSコード、アプリ生成のコード、生体認証など)を知っているか、持っているか、または所有しているかのいずれかが必要です。 - セキュリティ向上:

2ファクタ認証を有効にすることで、不正アクセスやパスワードの漏洩からアカウントを保護し、セキュリティを強化することができます。

2ファクタ認証の設定方法

- アカウント設定ページへのアクセス:

アカウントのセキュリティ設定ページにアクセスし、2ファクタ認証を有効にするオプションを探します。 - 2FAの選択:

通常、SMSテキストメッセージ、Authenticatorアプリ(Google Authenticator、Authyなど)、セキュリティキーなどのオプションから選択することができます。 - 認証手順の設定:

選択した認証方法に従って、アカウントに2FAを追加します。これには、アプリへのQRコードスキャン、テキストメッセージへのコードの受信、またはセキュリティキーの入力などが含まれます。

セキュアなログイン

- 通常のログイン手順:

アカウントにログインする際には、通常のユーザー名とパスワードを入力します。 - 2FAの認証:

ユーザー名とパスワードの入力後、アカウントは追加の認証要素を求めます。これには、SMSで送信されたコードの入力、Authenticatorアプリからのコードの入力、またはセキュリティキーの提供などが含まれます。 - アカウントへのアクセス:

正しい2FAコードが提供されると、アカウントにアクセスが許可されます。

2FAの重要性と注意事項

- 2ファクタ認証は、アカウントのセキュリティを強化するための重要な手法です。パスワードが漏洩した場合でも、2FAが有効になっていればアカウントは安全です。

- 2FAの認証要素を失った場合、アカウントへのアクセスが困難になる場合があります。認証要素を安全な場所に保管し、紛失や盗難から守ることが重要です。

2ファクタ認証を有効にすることで、オンラインアカウントのセキュリティを強化し、不正アクセスから保護することができます。個人情報や重要なデータを保護し、安全なオンライン環境を維持するために、2FAの利用を検討しましょう。

デバイス間のセキュアなデータ転送

デバイス間のセキュアなデータ転送は、個人や企業が重要な情報を安全に共有し、保護するための重要な要素です。セキュリティを確保することで、データの漏洩や改ざん、不正アクセスなどのリスクを最小限に抑えることができます。

ここでは、デバイス間のセキュリティのデータ転送について詳しく解説します。

- 暗号化の利用

データをデバイス間で転送する際には、暗号化を利用することが重要です。暗号化は、データを不可解な形式に変換して送信し、受信側で正しい鍵を使用して復号化することで、データのセキュリティを確保します。

暗号化を使用してMacの情報を保護するMacで、CD、DVD、およびメモリカードなどのリムーバブルメディアの情報を暗号化して、暗号解除するのにパスワードを要求することができます。 - SSL/TLSプロトコルの使用

SSL(Secure Sockets Layer)およびTLS(Transport Layer Security)プロトコルは、データの安全な通信を保証するための暗号化プロトコルです。ウェブブラウジングや電子メールなどのデータ転送において、SSL/TLSプロトコルを使用することで、データの盗聴や改ざんから保護されます。

TLSのセキュリティAppleでは、安全なネットワーキングを保証するために、Transport Layer Security(TLS)、App Transport Security、およびTLS証明書の有効性チェックをサポートしています。 - VPNの利用

VPN(Virtual Private Network)を使用することで、インターネット上のデータ転送を暗号化し、デバイス間の安全な通信を確保することができます。VPNは、公共のWi-Fiネットワークなど、セキュリティの脆弱な環境でのデータ転送を安全にするための有効なツールです。

MacでVPN接続を設定するMacをVPN(Virtual Private Network)に接続するには、「ネットワーク」設定で構成設定を入力します。 - 確立されたセキュリティプロトコルの使用

データ転送の際には、確立されたセキュリティプロトコルを使用することが重要です。これにより、データの送信元と受信元の間でセキュリティが確保され、中間者攻撃などのリスクを軽減することができます。

Appleデバイスで内蔵のネットワークセキュリティ機能を使用するAppleデバイスでは、ユーザの認証とデータ転送中のデータ保護を実現する、組み込みのネットワークセキュリティテクノロジーが採用されています。 - アプリケーションやプロトコルの更新

セキュリティを実現するためには、常に最新のアプリケーションやプロトコルを使用することが重要です。セキュリティの脆弱性やバグが発見された場合、更新版のソフトウェアやプロトコルを迅速に導入することで、データの安全性を維持することができます。

デバイス間のセキュアなデータ転送は、個人情報や機密情報を保護し、セキュリティを確保する上で不可欠な要素です。暗号化、SSL/TLSプロトコル、VPNの利用などの手段を組み合わせて、データの安全性を確保しましょう。

コメント